25/07/2022

En el vasto y complejo mundo de las redes informáticas, la forma en que los equipos se organizan y comunican es fundamental para el correcto funcionamiento y la eficiencia en el intercambio de información y recursos. Existen diversas arquitecturas de red, cada una con sus propias características, ventajas y desventajas, diseñadas para satisfacer diferentes necesidades y escalas. Una de las configuraciones más sencillas y extendidas, especialmente en entornos donde la complejidad no es un requisito y el número de dispositivos es limitado, es el concepto de Grupo de Trabajo.

Un Grupo de Trabajo, conocido técnicamente como Workgroup en sistemas operativos como Windows, representa un modelo de red peer-to-peer (igual a igual). Esto significa que todos los equipos que forman parte de este grupo comparten recursos y se comunican entre sí sin la necesidad de un servidor central que actúe como controlador o punto de autoridad principal. Cada ordenador dentro de un Grupo de Trabajo opera de manera independiente, gestionando sus propias configuraciones, políticas de seguridad, usuarios y recursos compartidos de forma local.

- Comprendiendo la Estructura y Funcionamiento de un Grupo de Trabajo

- Beneficios de Implementar un Grupo de Trabajo

- Limitaciones y Desventajas de los Grupos de Trabajo

- Grupo de Trabajo vs. Dominio: Un Vistazo a la Alternativa Centralizada

- Configuración Básica y Compartir Recursos en un Grupo de Trabajo

- Preguntas Comunes sobre Grupos de Trabajo

- Conclusión

Comprendiendo la Estructura y Funcionamiento de un Grupo de Trabajo

La esencia de un Grupo de Trabajo radica en su naturaleza descentralizada. Cada máquina es una entidad autónoma dentro de la red. Desde la gestión de usuarios y contraseñas hasta la configuración de la seguridad, cada aspecto se maneja individualmente en cada equipo. No hay una base de datos de usuarios o una autoridad central que administre el acceso para toda la red.

Cuando un usuario en un equipo del Grupo de Trabajo desea acceder a un recurso compartido (como una carpeta o una impresora) ubicado en otro equipo del mismo grupo, la autenticación se lleva a cabo en la máquina de destino. Esto generalmente requiere que el usuario ingrese un nombre de usuario y una contraseña que sean reconocidos por el equipo al que intenta acceder. Si las credenciales proporcionadas coinciden con una cuenta local en la máquina de destino y esa cuenta tiene los permisos necesarios sobre el recurso, se concede el acceso. Esta gestión de autenticación puramente local puede volverse tediosa y compleja en redes con muchos usuarios o equipos.

En un Grupo de Trabajo, todos los equipos tienen el mismo nivel de autoridad. No hay jerarquías; ningún equipo "manda" sobre otro. Cada uno es responsable de su propia seguridad y de los permisos que otorga a sus recursos compartidos. Iniciar sesión en un equipo específico dentro del grupo solo es posible si se conocen las cuentas de usuario y contraseñas configuradas localmente en ese equipo.

Una limitación importante de los Grupos de Trabajo es su falta de seguridad centralizada. No existe un mecanismo para aplicar políticas de seguridad de forma global o para restablecer contraseñas de usuario desde un punto único. La protección contra accesos no autorizados o ataques depende enteramente de la robustez de las contraseñas locales y de la configuración de seguridad individual de cada equipo, lo que puede facilitar vulnerabilidades si las configuraciones no son consistentes o adecuadas.

Por diseño y practicidad, los Grupos de Trabajo son más adecuados para redes pequeñas. La recomendación general es que no alberguen más de 20 ordenadores. Superar este número hace que la administración individualizada de cada equipo se convierta en una tarea considerablemente difícil y costosa en tiempo y esfuerzo. Además, para que los equipos se comuniquen eficazmente y se descubran entre sí dentro de un Grupo de Trabajo, es un requisito fundamental que todos se encuentren en la misma subred de red local.

Beneficios de Implementar un Grupo de Trabajo

A pesar de sus limitaciones en escalabilidad y gestión centralizada, los Grupos de Trabajo ofrecen ventajas significativas, particularmente en escenarios de pequeña escala:

- Costo Reducido: La implementación de un Grupo de Trabajo es notablemente más económica. Evita la necesidad de adquirir servidores dedicados y las costosas licencias de software de servidor (como las versiones de Windows Server) y las licencias de acceso de cliente (CALs) asociadas, que son imprescindibles en arquitecturas basadas en Dominios.

- Menor Consumo Energético y Requisitos de Infraestructura: Al operar sin la necesidad de uno o más servidores funcionando constantemente, el consumo de energía eléctrica es menor. Asimismo, los requisitos de infraestructura física, como espacio dedicado para servidores y sistemas de refrigeración avanzados, son significativamente reducidos o inexistentes.

- Simplicidad en el Mantenimiento y Soporte: La gestión y el mantenimiento de una red basada en Grupos de Trabajo son menos complejos que los de una infraestructura de Dominio. Esto a menudo se traduce en la necesidad de menos personal técnico especializado y, por ende, en menores costos de soporte y mantenimiento a largo plazo.

- Facilidad y Rapidez en la Configuración Inicial: Configurar un nuevo equipo para que se una a un Grupo de Trabajo es un proceso directo y rápido. Simplemente requiere asignarle el nombre del Grupo de Trabajo existente en la configuración de red del sistema operativo.

Limitaciones y Desventajas de los Grupos de Trabajo

Si bien son adecuados para entornos pequeños, los Grupos de Trabajo presentan desventajas que los hacen inviables para organizaciones de mayor tamaño o con necesidades de seguridad y gestión más complejas:

- Administración Tediosa y Descentralizada: La gestión de usuarios, permisos, recursos compartidos y configuraciones de seguridad debe realizarse de forma individual en cada equipo. Esto es extremadamente ineficiente y propenso a errores humanos cuando el número de equipos o usuarios crece.

- Baja Escalabilidad: Los Grupos de Trabajo no están diseñados para redes grandes. A partir de 20 equipos, la dificultad administrativa aumenta exponencialmente. Si una empresa crece y necesita migrar de un Grupo de Trabajo a un Dominio, el proceso puede ser técnica y económicamente complejo, implicando a menudo la reconfiguración de todos los equipos y la migración de datos de usuario.

- Seguridad Limitada y No Centralizada: No es posible implementar políticas de seguridad uniformes en toda la red (como requisitos de complejidad de contraseñas, bloqueo de cuentas tras intentos fallidos, etc.). La seguridad depende de la configuración local de cada equipo, lo que dificulta garantizar un nivel de protección consistente y realizar auditorías de seguridad centralizadas.

- Autenticación Fragmentada: Las contraseñas y la autenticación se manejan localmente en cada equipo. Un usuario puede tener diferentes contraseñas en distintos equipos para acceder a recursos, o necesitar crear la misma cuenta local en múltiples máquinas. Esto es incómodo para el usuario y difícil de administrar para el técnico. No hay forma de restablecer una contraseña de usuario de red desde un punto central.

Grupo de Trabajo vs. Dominio: Un Vistazo a la Alternativa Centralizada

Para apreciar completamente el modelo de Grupo de Trabajo, es útil compararlo con el Dominio, la arquitectura de red predominante en entornos corporativos y organizaciones de mayor tamaño.

Un Dominio se basa en un modelo cliente-servidor con una gestión centralizada. El núcleo de un Dominio es uno o más servidores que actúan como Controladores de Dominio. Estos servidores albergan el Directorio Activo, una base de datos que contiene información sobre todos los usuarios, equipos, recursos y políticas de seguridad de la red. El Directorio Activo es el cerebro del Dominio, permitiendo una administración unificada.

La autenticación en un Dominio es centralizada. Cuando un usuario intenta iniciar sesión en cualquier equipo unido al Dominio, sus credenciales se envían al Controlador de Dominio para su verificación. Si son válidas, el usuario recibe una "ficha" que le permite acceder a los recursos autorizados en cualquier equipo del Dominio sin necesidad de autenticarse nuevamente en cada máquina.

Los Controladores de Dominio permiten la implementación de Directivas de Grupo (GPO's), que son conjuntos de reglas y configuraciones que se aplican automáticamente a usuarios y equipos específicos dentro del Dominio. Esto permite estandarizar la configuración, aplicar políticas de seguridad estrictas, desplegar software, y gestionar permisos de acceso de forma granular y centralizada.

El administrador del Dominio tiene control total sobre todos los recursos y configuraciones de la red, pudiendo crear, modificar o eliminar usuarios, grupos, equipos y políticas desde un único punto de administración. Los Dominios están diseñados para escalar y pueden manejar miles de equipos y usuarios, abarcando incluso múltiples ubicaciones geográficas conectadas a través de diferentes subredes.

La elección entre un Grupo de Trabajo y un Dominio depende en gran medida del tamaño de la red, los requisitos de seguridad, la necesidad de gestión centralizada y el presupuesto disponible.

| Característica Clave | Grupo de Trabajo (Workgroup) | Dominio |

|---|---|---|

| Modelo de Red | Peer-to-peer (Igual a igual) | Cliente-servidor (Centralizado) |

| Gestión de Usuarios y Recursos | Descentralizada (Local en cada PC) | Centralizada (Directorio Activo en Controladores de Dominio) |

| Límite Práctico de Equipos | Aproximadamente 20 | Cientos o miles (depende de la infraestructura) |

| Autenticación | Local (en cada máquina de destino) | Centralizada (verificada por Controlador de Dominio) |

| Políticas de Seguridad | Locales, aplicadas individualmente | Centralizadas (Directivas de Grupo - GPO's) |

| Nivel de Seguridad | Menor (depende de la configuración local) | Mayor (políticas centralizadas, auditoría) |

| Costo de Implementación | Bajo | Alto (servidores, software, licencias, personal) |

| Requisito de Subred | Equipos típicamente en la misma subred | Puede abarcar múltiples subredes |

| Escalabilidad | Baja | Alta |

| Administración | Compleja y laboriosa a gran escala | Eficiente y escalable |

Configuración Básica y Compartir Recursos en un Grupo de Trabajo

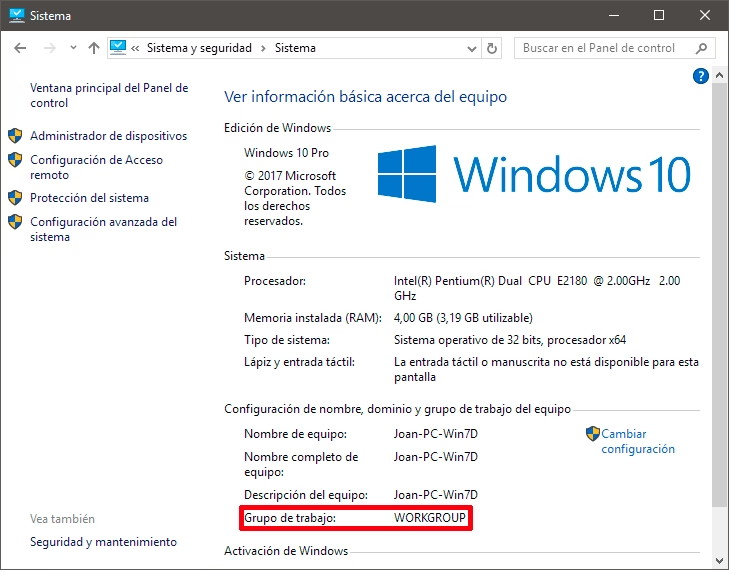

Unirse a un Grupo de Trabajo o crear uno nuevo es un proceso que se realiza en la configuración del sistema operativo de cada ordenador. Básicamente, consiste en asignar el mismo nombre de Grupo de Trabajo a todos los equipos que se desea que formen parte del mismo. Por defecto, muchos sistemas operativos Windows asignan el nombre "WORKGROUP" o "GRUPO DE TRABAJO", por lo que a menudo basta con verificar que todos los equipos tengan este mismo nombre.

Una vez que los equipos están en el mismo Grupo de Trabajo y en la misma subred, el siguiente paso es habilitar la capacidad de compartir recursos. Esto implica configurar las opciones de red y uso compartido en cada máquina. En Windows, esto se hace activando la "Detección de redes" para que los equipos puedan verse entre sí, y el "Uso compartido de archivos e impresoras" para permitir el acceso a recursos.

El uso compartido de carpetas o impresoras específicas requiere configurar los permisos de acceso a nivel local en el equipo que contiene el recurso. Se pueden especificar qué usuarios o grupos locales tienen permiso para ver, modificar o eliminar archivos, o para imprimir.

Para añadir una capa de seguridad, se puede activar el "Uso compartido con protección por contraseña". Con esta opción habilitada, cualquier intento de acceso a un recurso compartido desde otro equipo requerirá la autenticación con un nombre de usuario y contraseña válidos que existan en la máquina que comparte el recurso. Si esta opción está desactivada, el acceso puede permitirse a "Todos" sin requerir credenciales, lo cual es menos seguro.

La configuración del firewall en cada equipo es fundamental para permitir la comunicación necesaria para la detección de redes y el uso compartido. Los firewalls deben permitir el tráfico a través de puertos específicos que utilizan estos servicios de red, como los puertos UDP 137, 138 y TCP 139, 445 para el uso compartido de archivos e impresoras, y puertos como UDP 3702, 5355 y TCP 5357, 5358 para la detección de redes. Aunque las versiones recientes de Windows suelen ajustar el Firewall de Windows automáticamente al habilitar el uso compartido, es una consideración importante, especialmente si se utilizan firewalls de terceros.

Preguntas Comunes sobre Grupos de Trabajo

- ¿Cuál es el límite recomendado de equipos en un Grupo de Trabajo?

- Si bien no hay un límite técnico estricto impuesto por el sistema operativo que impida tener más equipos, la gestión descentralizada se vuelve logísticamente muy difícil y poco eficiente a partir de unos 20 ordenadores. Por lo tanto, la recomendación práctica es mantener los Grupos de Trabajo por debajo de este número.

- ¿Un Grupo de Trabajo es adecuado para una empresa?

- Para una pequeña empresa con muy pocos ordenadores (menos de 20) y necesidades de seguridad y gestión sencillas, un Grupo de Trabajo puede ser una opción inicial viable por su bajo costo y facilidad de implementación. Sin embargo, para empresas en crecimiento o con requisitos de seguridad más estrictos, un Dominio ofrece una solución mucho más robusta, escalable y manejable a largo plazo.

- ¿Pueden los equipos de diferentes ubicaciones geográficas estar en el mismo Grupo de Trabajo?

- Para que los equipos se descubran y compartan recursos fácilmente en un Grupo de Trabajo, deben estar en la misma red local, lo que generalmente significa estar en la misma subred IP. Conectar equipos en diferentes ubicaciones o subredes de forma transparente es una capacidad que ofrece una arquitectura de Dominio.

- ¿Es necesario tener contraseñas en las cuentas de usuario locales para compartir recursos?

- Si se activa la opción de "Uso compartido con protección por contraseña" en el equipo que aloja el recurso compartido, sí, se requiere un nombre de usuario y una contraseña válidos en ese equipo para acceder. Si esta protección está desactivada, el acceso puede ser anónimo para "Todos" (si los permisos de la carpeta lo permiten), lo cual es menos seguro.

- ¿Cómo puedo ver los otros equipos en mi Grupo de Trabajo?

- En sistemas Windows, esto se hace generalmente a través del Explorador de Archivos, navegando a la sección de "Red" o "Equipos". Siempre que la detección de redes esté activada en todos los equipos y estén en la misma subred, deberías poder ver los otros miembros del Grupo de Trabajo.

Conclusión

El Grupo de Trabajo es una solución de red simple, económica y fácil de configurar, ideal para entornos domésticos o muy pequeñas oficinas con un número limitado de equipos. Permite compartir recursos básicos como archivos e impresoras sin la complejidad de una infraestructura de servidor centralizado. Sin embargo, su gestión descentralizada, escalabilidad limitada y seguridad menos robusta lo hacen inadecuado para organizaciones de mayor tamaño o con necesidades más complejas. Comprender qué es un Grupo de Trabajo y cómo se diferencia de un Dominio es crucial para tomar decisiones informadas sobre la arquitectura de red más apropiada para cada situación, asegurando eficiencia, seguridad y capacidad de crecimiento.

Si quieres conocer otros artículos parecidos a Grupos de Trabajo en Redes: Guía Esencial puedes visitar la categoría Empleo.