04/06/2004

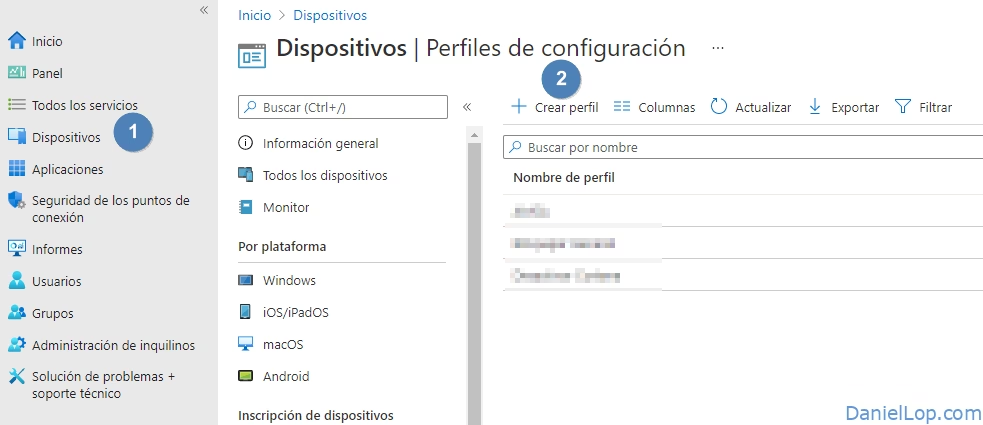

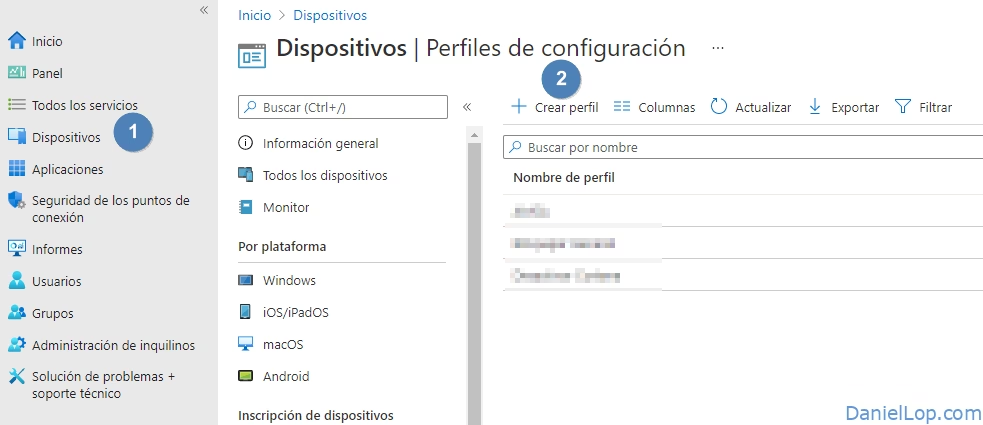

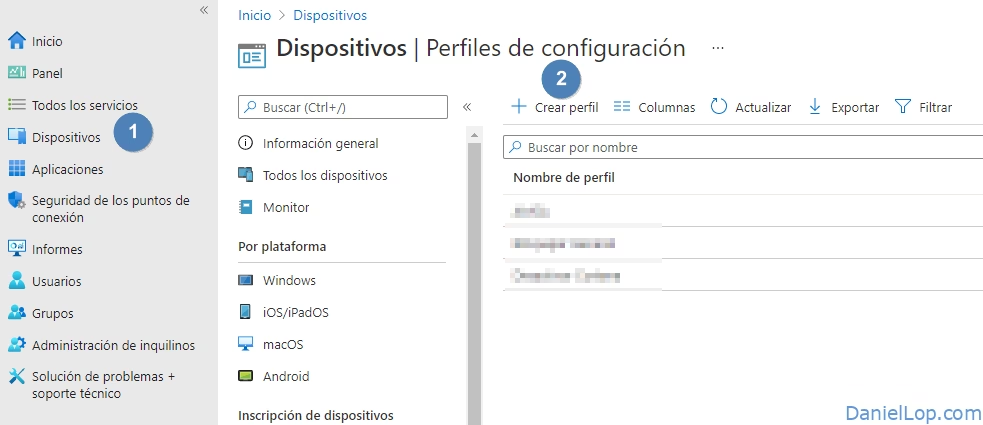

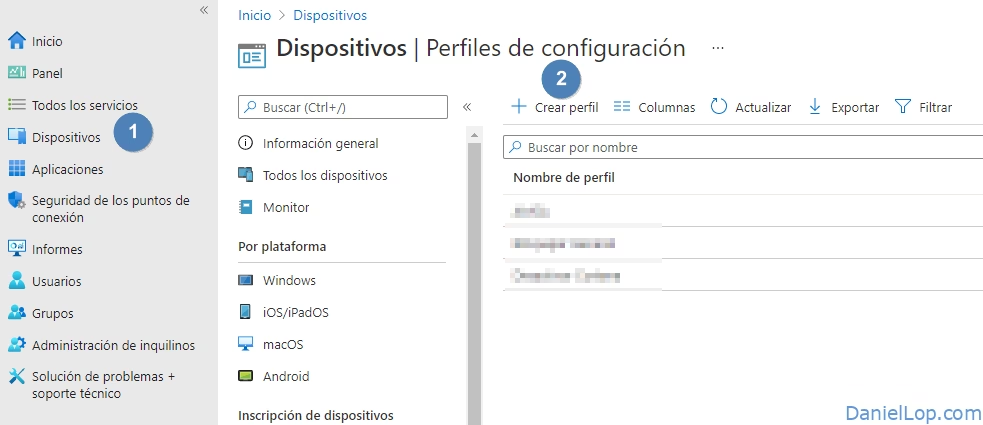

En el dinámico entorno laboral actual, donde la tecnología es una herramienta fundamental, la correcta gestión de los dispositivos es crucial para la eficiencia y la seguridad. Una de las herramientas utilizadas para lograr esto son los perfiles de configuración. Pero, ¿qué son exactamente y cómo impactan en nuestro día a día en la oficina o al usar dispositivos proporcionados por la empresa?

Un perfil de configuración es, esencialmente, un conjunto de ajustes y parámetros predefinidos que se aplican a un dispositivo (como una impresora, un ordenador o un teléfono móvil) para configurar su funcionamiento dentro de una red o sistema específico. Estos perfiles permiten a las organizaciones estandarizar configuraciones, asegurar el cumplimiento de políticas de seguridad y facilitar la implementación de servicios corporativos en múltiples dispositivos de manera eficiente. Actúan como una plantilla que dicta cómo debe comportarse un dispositivo en un entorno gestionado.

¿Qué son los Perfiles de Configuración?

Según la información proporcionada, los perfiles de configuración son perfiles que se pueden crear y adjuntar a la detección de dispositivos (como impresoras en el contexto de MyQ) que contienen información esencial sobre la instalación y la configuración de sus terminales. Establecen los parámetros para usar un dispositivo con cuentas o redes corporativas o escolares. Son archivos que permiten cargar configuraciones y permisos en un dispositivo.

Uso de Perfiles de Configuración en Entornos Específicos

La aplicación de perfiles de configuración varía según el tipo de dispositivo y el sistema de gestión utilizado. Analicemos dos ejemplos clave mencionados en la información:

Perfiles de Configuración en Sistemas de Gestión de Impresión (MyQ)

En sistemas como MyQ, los perfiles de configuración son fundamentales para gestionar flotas de impresoras y terminales asociados. Permiten definir cómo se instalarán y configurarán estos dispositivos al ser detectados en la red. Crear un nuevo perfil de configuración en MyQ es un proceso que se puede iniciar desde la sección de Ajustes o directamente al configurar la detección de impresoras.

El proceso de creación implica configurar varios aspectos en diferentes pestañas:

Pestaña General

- Nombre: Se asigna un nombre identificativo al perfil.

- Lista de precios: Se selecciona una lista de precios asociada para la contabilidad de impresiones.

- Módulo de fax: Se habilita o deshabilita según la necesidad de usar la funcionalidad de fax en el terminal.

- Credenciales de la impresora: Se introducen el nombre de usuario y la contraseña de administrador que se aplicarán a las impresoras detectadas. Es crucial que estas credenciales sean correctas para que las acciones de configuración tengan éxito.

- Red: Se selecciona un perfil SNMP y se establece la dirección del servidor MyQ.

- Configurar los filtros IP: Si se activa, se crea un filtro IP en el dispositivo de impresión para aceptar trabajos solo desde la dirección IP del servidor MyQ, rechazando trabajos de otras fuentes a través de protocolos como LPD, Raw e IPP.

Una vez configurados estos ajustes generales, se guarda el perfil y se procede a la configuración específica del terminal.

Pestaña Terminal

Esta sección define el comportamiento y las opciones disponibles en el terminal de la impresora:

- Tipo de terminal: Se selecciona el tipo específico de terminal incrustado (si aplica) o un terminal externo. Si el tipo deseado no aparece, es necesario instalar primero el paquete del terminal correspondiente.

- Instalar el paquete de terminales: Permite cargar el archivo *.pkg necesario para el tipo de terminal seleccionado. Se pueden configurar ajustes avanzados como el puerto.

- Métodos de inicio de sesión: Si se usa un terminal incrustado, se pueden configurar las opciones de inicio de sesión para los usuarios. Se puede elegir entre inicio de sesión simple (hasta tres métodos) o autenticación en dos pasos (combinaciones de dos métodos). Los métodos disponibles incluyen:

- PIN (MyQ PIN)

- Tarjeta de identificación (pasando la tarjeta)

- Nombre de usuario y contraseña (credenciales de MyQ)

- Tarjeta de identificación y PIN

- Tarjeta de identificación y contraseña

- Tiempo de inactividad del panel de operaciones de la copiadora: Se establece el tiempo en segundos (entre 1 y 86400) que el panel de la copiadora esperará antes de cerrar automáticamente la sesión por inactividad.

- Configuración automática: Si se marca, cada nuevo dispositivo detectado se configurará automáticamente con este perfil y se le instalará el paquete del terminal. Si no se marca, este proceso debe realizarse manualmente.

- Cuenta de invitados: Se habilita y configura una cuenta de invitado, asociándola a un usuario específico (como el usuario no autentificado por defecto). Se puede definir qué opciones verá el usuario invitado en el terminal (Copia, Escaneo, USB, etc.).

Adicionalmente, si se instala el paquete para terminales Kyocera, aparece una sección específica con ajustes como cambiar el PIN de administrador local (por defecto 1087 si está vacío), registrar mensajes de depuración, habilitar la selección de idioma en el terminal, mostrar un teclado numérico en la pantalla de inicio de sesión, y configurar el tipo de lector de tarjetas (interno o externo) y sus parámetros (como para FeliCa).

Otras opciones incluyen mostrar "Mis trabajos" inmediatamente después de iniciar sesión y habilitar la contabilidad de cobertura para páginas a color (usando precios por nivel de cobertura si es compatible con el firmware del dispositivo).

Pestaña Impresoras

En esta última pestaña, se gestiona la asociación de impresoras específicas al perfil de configuración, permitiendo agregarlas o eliminarlas.

Perfiles de Configuración en Dispositivos Apple (iPhone, iPad, Mac)

En el ecosistema Apple, los perfiles de configuración son archivos XML que permiten a las organizaciones (empresas, escuelas) establecer parámetros para el uso de dispositivos con cuentas o redes corporativas. Son una herramienta clave en la gestión de dispositivos móviles (MDM - Mobile Device Management). Cuando una organización necesita aplicar configuraciones específicas (como VPN, cuentas de correo, restricciones de seguridad) en un iPhone, iPad o Mac, a menudo lo hace mediante la instalación de un perfil de configuración.

Los usuarios pueden recibir estos perfiles por correo electrónico o descargarlos de una página web. La instalación requiere el permiso explícito del usuario, y el dispositivo muestra información sobre el contenido del perfil antes de instalarlo. Los perfiles instalados son visibles en la configuración del dispositivo:

- En iPhone/iPad: Ajustes > General > Admón. de dispositivos y VPN.

- En Mac (macOS 13+): Ajustes del Sistema > General > Gestión de dispositivos.

- En Mac (macOS 12-): Preferencias del Sistema > Perfiles.

Si no se ven perfiles en estas ubicaciones, significa que no hay perfiles de gestión de dispositivos instalados.

¿Qué sucede si elimino un Perfil de Configuración?

Eliminar un perfil de configuración tiene un impacto significativo en el dispositivo. Al eliminar un perfil, todas las configuraciones, aplicaciones y datos asociados con ese perfil también se eliminan. Por ejemplo, si el perfil configuraba el acceso a la red corporativa mediante una VPN, al eliminarlo, el dispositivo ya no podrá conectarse a esa red. Si configuraba una cuenta de correo electrónico corporativa, esa cuenta se eliminará del dispositivo.

Es crucial tener en cuenta que si el dispositivo pertenece a una escuela o empresa, se debe consultar con el administrador del sistema antes de eliminar cualquier perfil, ya que hacerlo podría afectar el acceso a recursos corporativos o escolares esenciales y potencialmente violar políticas de uso del dispositivo.

El proceso de eliminación implica ir a la sección donde se visualizan los perfiles (mencionada anteriormente), seleccionar el perfil deseado y tocar o hacer clic en la opción de eliminar. Después de eliminarlo, se recomienda reiniciar el dispositivo.

Seguridad de los Perfiles de Configuración

La seguridad de los perfiles de configuración ha sido una preocupación, especialmente en escenarios donde los empleados utilizan sus propios dispositivos (BYOD - Bring Your Own Device) para acceder a datos corporativos. Un perfil de configuración es un archivo XML que, si es malicioso, podría intentar instalar ajustes dañinos o recopilar información.

Sin embargo, los avances en la gestión de dispositivos móviles (MDM) y en los sistemas operativos, como iOS, han mitigado en gran medida estos riesgos. Las plataformas MDM modernas se encargan de aprovisionar y proteger los perfiles de configuración, bloqueándolos contra usuarios no autorizados a lo largo del ciclo de vida del dispositivo. Además, las políticas de seguridad de correo electrónico han mejorado para proteger contra perfiles maliciosos enviados a través de ataques de phishing.

Aunque la amenaza de ataques dirigidos a perfiles de configuración gestionados por MDM se considera menor hoy en día, la vigilancia sigue siendo importante. Las organizaciones implementan prácticas como la contenerización de datos (separar datos corporativos de datos personales en dispositivos BYOD) y utilizan funciones nativas de seguridad del sistema operativo para proteger la información.

En iOS 16 y versiones posteriores, se han introducido características de seguridad adicionales. Por ejemplo, el Modo de Aislamiento es una medida de seguridad extrema que restringe severamente ciertas funciones, incluyendo la instalación de nuevos perfiles de configuración o la inscripción en otro sistema MDM. Esto demuestra cómo la seguridad y la gestión a través de perfiles de configuración son áreas en constante evolución.

Comparativa: Perfiles en MyQ vs. Perfiles en Apple

| Característica | Perfiles de Configuración MyQ | Perfiles de Configuración Apple |

|---|---|---|

| Propósito Principal | Configuración de impresoras, terminales y sus funciones (impresión, escaneo, fax, autenticación). | Configuración de dispositivos móviles/desktop para acceso a redes/cuentas corporativas/escolares, políticas de seguridad, restricciones. |

| Dispositivos Destino | Impresoras y terminales asociados gestionados por MyQ. | iPhones, iPads, Macs, Apple TVs, Apple Watches. |

| Interfaz de Gestión | Interfaz web de administración de MyQ. | Principalmente a través de plataformas MDM; instalación manual posible vía correo/web; gestión visible en Ajustes del dispositivo. |

| Contenido Típico | Credenciales de impresora, ajustes de red (SNMP, filtros IP), tipos de terminal, métodos de inicio de sesión, configuración de cuenta de invitados, ajustes específicos por fabricante (Kyocera). | Configuraciones de VPN, Wi-Fi, correo electrónico, calendarios, contactos, certificados, restricciones de aplicaciones/funciones, códigos de acceso. |

| Impacto de Eliminación | Puede deshabilitar la funcionalidad del terminal, la contabilidad de trabajos, el acceso a funciones gestionadas por MyQ en la impresora. | Elimina configuraciones asociadas (VPN, correo, etc.), aplicaciones instaladas por el perfil y datos relacionados; puede impedir el acceso a recursos corporativos. |

Preguntas Frecuentes sobre Perfiles de Configuración

Aquí respondemos algunas preguntas comunes basadas en la información proporcionada:

¿Qué información puede contener un perfil de configuración?

Puede contener una variedad de ajustes para cuentas de usuario y funcionalidades del dispositivo, como credenciales de acceso, configuraciones de red, métodos de autenticación, ajustes de seguridad, acceso a servicios corporativos (correo, VPN) y configuraciones específicas del hardware (como en el caso de impresoras).

¿Cómo sé si tengo un perfil de configuración instalado en mi dispositivo?

En dispositivos Apple, puedes verificarlo en Ajustes > General > Admón. de dispositivos y VPN (iPhone/iPad) o en Ajustes/Preferencias del Sistema > General > Gestión de dispositivos/Perfiles (Mac). Si no ves estas opciones o una lista de perfiles, probablemente no tengas ninguno instalado por una organización.

¿Puedo eliminar un perfil de configuración si no lo reconozco?

Generalmente, sí puedes eliminar perfiles si no fueron instalados por una gestión estricta (como algunos perfiles MDM). Sin embargo, si tu dispositivo pertenece a una escuela o empresa, debes consultar con el administrador del sistema antes de eliminar cualquier perfil, ya que podría ser necesario para el funcionamiento o el acceso a recursos.

¿Eliminar un perfil borra mis datos personales?

Eliminar un perfil borra las configuraciones, aplicaciones y datos asociados con ese perfil. Esto típicamente se refiere a datos corporativos o escolares gestionados por el perfil (como cuentas de correo, acceso a archivos en red). Tus datos personales no gestionados por el perfil generalmente no se ven afectados, pero siempre es prudente hacer una copia de seguridad.

¿Los perfiles de configuración son peligrosos?

Históricamente, los perfiles podían ser un vector de ataque. Sin embargo, con las modernas plataformas MDM y las características de seguridad integradas en los sistemas operativos, los riesgos se han reducido significativamente para los perfiles gestionados profesionalmente. Descargar e instalar perfiles de fuentes desconocidas o no confiables sigue siendo un riesgo.

En resumen, los perfiles de configuración son herramientas poderosas para la administración de dispositivos en entornos organizacionales. Permiten una gestión eficiente y estandarizada, aseguran el cumplimiento de políticas y facilitan el acceso a recursos corporativos. Entender su función y cómo se gestionan es clave para cualquier persona que utilice dispositivos proporcionados por su empleador o institución educativa.

Si quieres conocer otros artículos parecidos a Perfiles de Configuración en el Trabajo puedes visitar la categoría Empleo.